Sprache auswählen

Grundlagen und Potenziale der Distributed Ledger Technology

Beitragsreihe „Input Control – Datenqualität und Datenvalidität als Grundlage rechtlicher Automatisierungsprozesse“, Abschnitt „Throughput“

Zitiervorschlag: Urbach/Völter, LR 2020, S. 119, [●], www.lrz.legal/2020S119

Die Distributed Ledger Technology ist eine Technologie zur dezentralen Speicherung von Transaktionsdaten. Sie kann durch ihre inhärenten Eigenschaften neben der wohl bekanntesten Anwendung als Kryptowährung als höherwertige digitale Infrastruktur-Technologie dienen, auf welcher verschiedenste Anwendungen abgebildet werden können. Während die ersten produktiven Umsetzungen entstehen, bestehen noch einige technische und rechtliche Herausforderungen.

1. Ursprung und Entwicklung von Distributed Ledger Technology

Der Ursprung der gegenwärtigen Diskussion um Distributed Ledger Technology (DLT) liegt in der Entwicklung von Blockchain, einer spezifischen Ausgestaltung der DLT. Die Blockchain-Technologie fand erstmalig eine breite Anwendung in der digitalen Währung Bitcoin, welche in einem im Jahr 2008 veröffentlichten Whitepaper vorgestellt wurde.[1] Bei Blockchain handelt es sich um ein transparentes, elektronisches Register für die Speicherung von Transaktionsdaten, das durch die Teilnehmer eines verteilten Rechnernetzes verwaltet wird. Diese Peer-to-Peer-Struktur ermöglicht eine gemeinsame und synchronisierte Datenhaltung. Die Bezeichnung „Blockchain“ ruht hierbei auf der Eigenschaft, dass die abgebildeten Daten in Blöcken gespeichert („block“) und mit kryptographischen Methoden miteinander verkettet („chain“) werden. Die DLT wurde in den letzten Jahren kontinuierlich weiterentwickelt, weitere Ausgestaltungen neben der Blockchain wurden hervorgebracht.

Bei der ersten Anwendung der Technologie, der digitalen Währung Bitcoin, wird die Blockchain genutzt, um Finanztransaktionsflüsse zwischen Netzwerkteilnehmern abzubilden. Aufgrund des Einsatzes von kryptographischen Methoden wird auch von einer Kryptowährung gesprochen. Kryptowährungen zählen nach wie vor zu den populärsten Blockchain-Anwendungen. Durch ihre inhärenten Eigenschaften wie Transparenz, Manipulationsresistenz und Dezentralisierung bietet die Technologie jedoch viele weitere Einsatzmöglichkeiten, die weit über die Implementierung von Kryptowährungen hinausgehen.

So werden beispielsweise im öffentlichen Sektor Strategien entwickelt, um die Chancen und Potenziale der Blockchain-Technologie auszuschöpfen. Hierzu nennt die Bundesregierung in der „Blockchain-Agenda“ konkrete Handlungsfelder, um Rahmenbedingungen für Blockchain-basierte Innovationen zu schaffen.[2] Das Bundesministerium für Verkehr und digitale Infrastruktur betrachtet in dem 2019 veröffentlichten Grundgutachten[3] Anwendungsfälle im Bereich der Mobilität. Darüber hinaus erprobt das Bundesamt für Migration und Flüchtlinge einen Blockchain-Piloten, welcher die behördenübergreifende Zusammenarbeit erleichtern soll.[4] Die weitere Erprobung der diskutierten Anwendungsbeispiele ebnet der Blockchain-Technologie sukzessive den Weg zur Entfaltung ihrer eigentlichen Produktivität.

Während sich abzeichnet, dass die Technologie als digitale Infrastruktur potenziell in vielen Branchen disruptive Veränderungen auslösen kann, sind einige Fragen noch ungeklärt. Diese beinhalten sowohl konzeptionelle und technische als auch rechtliche und regulatorische Fragestellungen.

2. Konzeptionelle Grundlagen und Funktionsweise von DLT

Im Folgenden soll zunächst ein Überblick über die konzeptionellen Grundlagen von DLT und ihren Anwendungsmöglichkeiten gegeben werden. Zur Erläuterung beziehen wir uns in den meisten Fällen auf die Blockchain-Technologie als die derzeit populärste Ausgestaltung von DLT.

2.1. Konzeptionelle Grundidee

Die konzeptionelle Grundidee der DLT beruht auf dem zentralen Werteversprechen, Vertrauen zu stiften. Dieses Werteversprechen basiert auf der Ermöglichung von Transaktionen zwischen Netzwerkteilnehmern ohne Abhängigkeit einer vertrauensstiftenden dritten Partei. Bisher war es nicht möglich, digitale Werttransaktionen abzuwickeln, ohne eine vertraute Instanz miteinzubinden. Als Beispiel dient die Rolle von Banken in einem Finanztransfer zwischen zwei unbekannten Parteien. Die Entwicklung der ersten DLT-Anwendung, Bitcoin, zeigte, dass die Technologie Finanztransaktionen zwischen zwei unbekannten Parteien auch ohne die Einbindung einer Bank möglich macht. Digitale Wertetransaktionen zwischen zwei Parteien, welche sich gegenseitig nicht vertrauen, sind also möglich. Denn die grundlegenden Funktionsweisen der DLT lösen das sogenannte Double-Spending-Problem, womit die mehrmalige Verwertung digitaler Inhalte gemeint ist. Somit wird erwartet, dass, ähnlich wie dezentral verwaltete Informationsplattformen wie beispielsweise Wikipedia den Wandel zum „Internet der Informationen“ ermöglicht haben, DLT die Entwicklung zum „Internet des Vertrauens“ bzw. des „Internets der Werte“ vollzieht.

2.2. Grundlegende Funktionsweise

Eine Blockchain-Infrastruktur basiert auf einem Peer-to-Peer-Netzwerk von Computern, d.h. alle Computer sind gleichberechtigt miteinander verbunden.[5] Die Gestaltung der Vernetzung zwischen den Computern (Topologie) ist dabei nicht vorgegeben, so dass nicht jeder Computer notwendigerweise mit jedem anderen Computer verbunden sein muss. Somit kann das Netzwerk sehr einfach angepasst und zusätzliche Computer, auch Knoten genannt, aufgenommen werden. Gleichzeitig können diese ebenfalls mit geringem Aufwand aus dem Netzwerk ausscheiden.

Zunächst dient in einem Peer-to-Peer-Netzwerk jeder der Knoten zur Speicherung von Daten. Blöcke enthalten Transaktionen, werden mit Hilfe von kryptographischen Verfahren miteinander verkettet und bilden so ein Kontenbuch (Distributed Ledger), welches durch jeden Knoten gespeichert wird. Dabei kann die Transaktion jegliche Information abbilden. Jede Transaktion muss durch einen Knoten digital signiert werden, bevor diese in der Blockchain gespeichert werden kann. Nach der Erstellung und Signatur schickt der entsprechende Knoten die Transaktion an den nächsten verbundenen Knoten weiter. Dieser wiederum verifiziert die neu erstellte Transaktion. Im Fall des öffentlichen Bitcoin-Netzwerks entspricht die Verifikation der Überprüfung, ob der Ersteller über ausreichend Mittel für die beantragte Transaktion verfügt.[6] Falls die Verifikation positiv ausfällt, wird die Transaktion wieder weitergeleitet und so Schritt für Schritt im gesamten Blockchain-Netzwerk verbreitet.

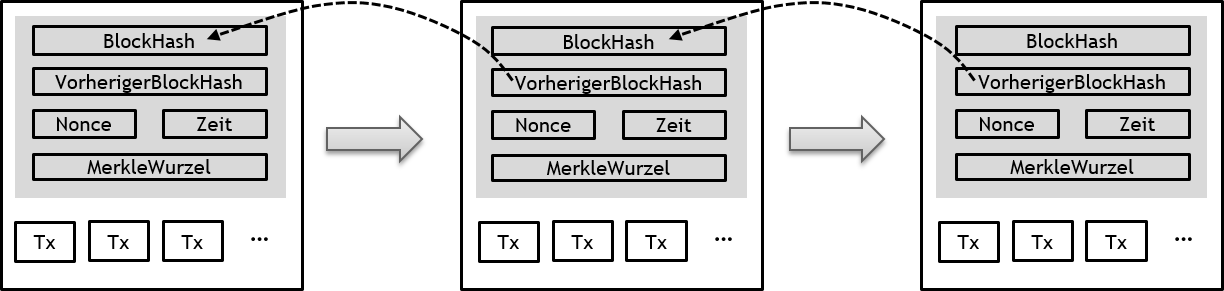

Die manipulationssichere Speicherung von Daten erfolgt durch den Einsatz einer kryptografischen Hashfunktion (siehe Abbildung 1). Ein Block innerhalb des Distributed Ledger enthält zusätzlich zu signierten Transaktionen eine Kopfzeile, welche die kryptografische Verkettung mittels Hashwerte zu anderen Blöcken sicherstellt. Diese Kette bildet dann die sogenannte Blockchain. Ein Konsensfindungsverfahren bestimmt, welcher Knoten einen neuen Block erzeugt und zum Netzwerk hinzufügt. Während verschiedene Konsensfindungsmechanismen bestehen, ist das derzeit prominenteste das Proof-of-Work-Verfahren, welches auch das Bitcoin-Netzwerk nutzt. Dabei konkurrieren spezielle Knoten, sogenannte mining nodes, um die Lösung eines rechenintensiven mathematischen Rätsels. Dabei müssen sie den gültigen Hashwert eines Blockes bestimmen. Die Kette wird daraufhin mit dem Block des Knotens ergänzt, welcher dieses Problem als erstes gelöst hat. Dies bedeutet, dass die Einträge auf einer Blockchain relativ manipulationssicher sind. Denn eine Manipulation eines Eintrags hätte zur Folge, dass sich der Hashwert des entsprechenden Blocks ändert. Somit müssten die rechenintensiven mathematischen Rätsel in allen Blöcken nach der Manipulation nochmals neu gelöst werden, was mit den derzeitig verfügbaren Rechenleistungen nicht realistisch ist.

Abbildung 1: Struktur einer Bitcoin-Blockchain

2.3. Chain Code und Smart Contracts

Bei der Weiterentwicklung der DLT wird in Generationen unterschieden. Während Implementierungen der ersten Generation mehrheitlich zum Wertetransfer verwendet wurden, bieten Blockchains der zweiten Generation (bspw. Ethereum) neben der einfachen Transaktionsverarbeitung auch die Ausführung sogenannter Smart Contracts. Hierbei handelt es sich um Skripte (z.B. Programmcodes oder Computeranweisungen), welche die Ausführung beliebiger deterministischer Berechnungen erlauben. Somit resultiert bei gleichem Input in den Skripts stets der gleiche Output. Smart Contracts beinhalten daher meist if this then that (IFTTT)-Anweisungen, welche Steuerungs- oder Geschäftslogiken umsetzen, wodurch auch Vertragsinhalte abgebildet und automatisiert durchgesetzt werden können. Nach aktueller Rechtslage stellen Smart Contracts bzw. der daran enthaltene Code jedoch keine Verträge im juristischen Sinne dar, sondern lediglich Regelungen für Abläufe und Datenflüsse in der Programmlogik. Ein Beispiel für die automatisierte Vertragsabwicklung mithilfe eines Smart Contracts stellt die Ratenzahlung für ein Auto dar. In einem solchen Szenario würden Verkäufer und Käufer die Vereinbarung treffen, dass eine pünktliche und vollständige Ratenzahlung keine Ausführung des Smart Contracts auslöst. Bei einer Aussetzung der Zahlung hingegen würde der Smart Contract automatisch eine Sperrung des Zugriffs auf das Auto auslösen. Dieses Beispiel veranschaulicht, dass eine automatische Umsetzung von Geschäftslogiken Prozesse oft effizienter und somit kostensparend abbilden kann.

2.4. Datenspeicherung auf DLT

Mit der langfristigen und unveränderlichen Datenspeicherung auf der Blockchain entstehen in der Praxis zwei zentrale Herausforderungen.

Einerseits muss vor der Eintragung die Validität der Daten sichergestellt werden, da keine Löschung, sondern lediglich eine Gegenbuchung von falschen Transaktionen erfolgen kann. Dies ist jedoch nicht in allen Anwendungsfällen sinnvoll. Daher zielen Mechanismen auf unterschiedlichster Ebene darauf ab, die Datenqualität sicherzustellen. Beispielsweise können Daten über mehrere Quellen redundant erhoben werden. Bei einem Bezug von externen Datenquellen sollten auch mehrere der sogenannten Orakel in die Architektur miteinbezogen werden. Diese bilden Schnittstellen zwischen dem Netzwerk und der Außenwelt. Zudem sollten kryptografische Authentizitätsmodelle die Validität der einzuspeisenden Daten absichern.

Andererseits entsteht bei personenbezogenen Daten durch die Nichtlöschbarkeit ein Konflikt mit dem „Recht auf Vergessenwerden“. Daher gilt der Grundsatz, dass personenbezogene Daten nicht auf der Blockchain gespeichert werden sollten. Eine Abhilfe bietet die „off-chain“-Speicherung. So wird auf der Blockchain nur ein pseudonymes Zuordnungsmerkmal zu einem Speicherort außerhalb des Netzwerks abgelegt. Somit sind die originären Daten lediglich in dem „off-chain“-Speicherort, in welchem auch eine Löschung vorgenommen werden kann, abgelegt. Ein beispielhafte Systemarchitektur dieser Lösung ist in[4] detailliert dargestellt.

2.5. Anwendungsspezifische Konfigurationsmöglichkeiten

Die Architektur von Blockchain-Netzwerken kann den Anforderungen eines Anwendungsfalls entsprechend angepasst werden. Insbesondere können die Grade der Öffentlichkeit und Zugriffsbeschränkung variieren.

Ersterer beschreibt, wem eine Teilnahme an dem Netzwerk gewährt wird. Während der Zugriff auf eine öffentliche (public) Implementierung unbeschränkt ist, benötigt die Aufnahme in ein privates (private) Netzwerk eine Registrierung, welche z.B. durch eine Zustimmung der bisherigen Teilnehmer erfolgen kann. Ein Beispiel für ein öffentliches Netzwerk bietet Bitcoin, während in interorganisationalen Implementierungen oftmals eine private Architektur gewählt wird.

Die Zugriffsbeschränkung adressiert die Rollenaufteilung innerhalb des Netzwerks. Teilnehmer eines permissionless Netzwerk erfahren keine Beschränkungen während den Teilnehmern einer permissioned Blockchain verschiedene Rollen zugewiesen werden. Diese unterscheiden sich hinsichtlich ihrer Autorisierung bestimmter Aktionen.

3. Einsatzpotenziale von DLT

3.1. Grundlegende Potenziale

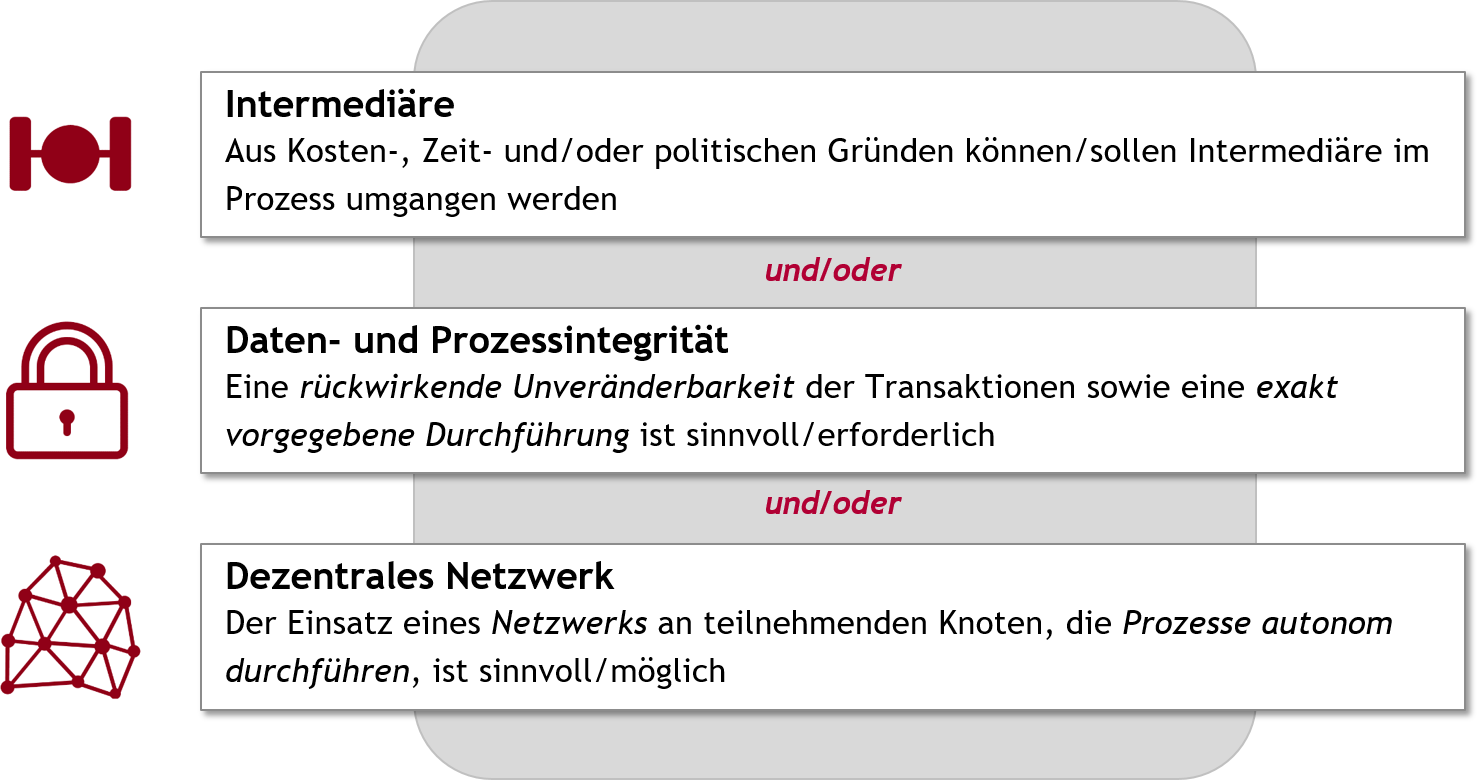

Die grundlegenden Potenziale der Blockchain-Technologie ergeben sich aus ihren zugrundeliegenden Charaktereigenschaften. Diese ermöglichen die Eliminierung von Intermediären, die Integrität von Daten und Prozessen und ein dezentrales Netzwerk (siehe Abbildung 2).

Die Funktionsweise der DLT erlaubt, die beliebige Verwertung digitaler Inhalte zu verhindern. Dies bedeutet, dass die Einbindung einer weiteren Instanz in einer Transaktion zum Zwecke der Vertrauensbildung redundant wird. Denn an Stelle dieser steht das Blockchain-System selbst, welches die korrekte Abwicklung der Transaktion verantwortet. Somit bietet sich der Einsatz von DLT an, wenn eine direkte Transaktion zwischen Netzwerkteilnehmern ohne die Abhängigkeit einer dritten, vertrauensbildenden Instanz möglich sein soll.

Zudem stellt die DLT durch die relative Manipulationssicherheit die Daten- bzw. Prozessintegrität sicher. Wie im vorherigen Kapitel beschrieben, ist eine Manipulation mit derzeitig verfügbaren Rechenleistungen nicht realistisch. Entsprechend ist die Blockchain-Technologie gerade für solche Anwendungsfälle besonders interessant, in denen die Unveränderbarkeit von Daten eine essentielle Rolle spielt.

Des Weiteren ermöglichen Blockchain-Netzwerke die Dezentralität von Prozessen. Denn an Stelle einer zentralen Instanz entscheiden die Knoten des Blockchain-Netzwerks darüber, welche Transaktionen in das Kontenbuch aufgenommen werden. Dies erlaubt, Prozesse mit gleichverteilter Souveränität aller Beteiligten darzustellen. So bietet die DLT beispielsweise die Möglichkeit, föderale Prozesse abzubilden, ohne dass eine einzige Instanz über die Prozesshoheit verfügt.

Abbildung 2: Anwendungspotenziale von DLT

3.2. Anwendungsbeispiele

In den verschiedensten Branchen werden Herausforderungen diskutiert, welche potenziell durch DLT-basierte Systeme gelöst werden können. Einzelne Anwendungsfälle werden im Folgenden beispielhaft aufgezeigt.

Im Finanzsektor bestehen neben der Erschaffung von digitalen Währungen noch viele weitere Anwendungsmöglichkeiten. Beispielsweise stehen Finanzdienstleister oft vor der Herausforderung, Dokumentenfluss- und -prüfungsprozesse effizient zu gestalten. Um diesem Problem zu begegnen, entwickelte die Norddeutsche Landesbank einen Prototyp, welcher die Arbeitsabläufe auf Basis einer Blockchain abbildet.[7]

In der Logistik- und Gesundheitsbranche bietet es sich an, Prozessschritte auf DLT-basierten Systemen abzubilden, um eine transparente und nachvollziehbare Lieferkette von beispielsweise Medikamenten zu erzielen. So kann bewertet werden, an welchem Ort sich Güter zu welchem Zeitpunkt befunden haben. Zusätzlich können über Sensoren Datenpunkte wie beispielsweise die Transporttemperatur unveränderlich im Netzwerk gespeichert werden.

Auch im öffentlichen Sektor werden Anwendungsbeispiele diskutiert und erprobt. Beispielsweise testet die Bundesnotarkammer in Zusammenarbeit mit dem Bayerischen Staatsministerium für Justiz einen DLT-basierten Piloten, um den Gültigkeitsstatus von Dokumenten zu hinterlegen.[8] So können voneinander unabhängige Parteien jederzeit den aktuellsten Status eines Dokuments einsehen.

Des Weiteren werden durch die Eliminierung eines Intermediäres Transaktionskosten minimiert. Dies ist von Vorteil um Mikrotransaktionen beispielsweise im Mobilitäts- und Energiesektor oder dem produzierenden Gewerbe abzubilden.

3.3. Anwendungsmuster

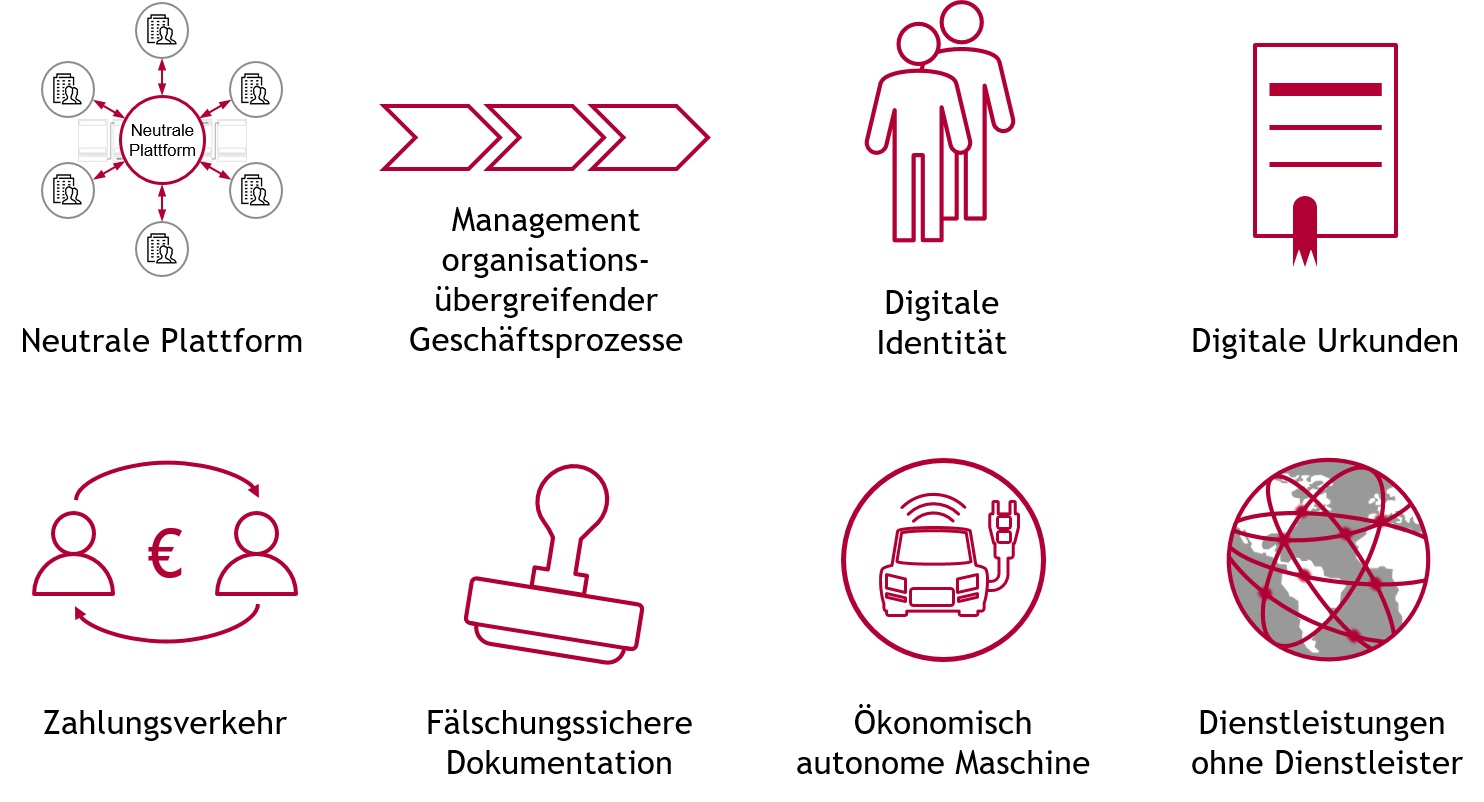

Aus den Beispielen aus Forschung und Praxis konnte das Fraunhofer BlockchainLab wiederkehrende Anwendungsmuster für den Einsatz von DLT identifizieren (siehe Abbildung 3). Diese unterstützen in der Einordnung aktueller Anwendungsbeispiele und in der Entwicklung und Übertragung auf weitere Anwendungsfelder.

Abbildung 3: Anwendungsmuster für DLT

DLT ermöglicht den Aufbau von neutralen Plattformen. Die Technologie dient als Infrastruktur, um eine neutrale Abwicklung von Geschäftsprozessen zwischen verschiedenen Organisationen zu ermöglichen. Somit wird die Plattform nicht durch ein einzelnes Unternehmen zur Verfügung gestellt, sondern beruht auf der Dezentralität der Technologie. Diese erlaubt eine gemeinschaftliche Koordination und Verwaltung des Netzwerkes.

Aktuell ist es üblich, dass in organisationsübergreifenden Geschäftsprozessen einzelne Beteiligte zentrale Lösungen zur Verfügung stellen, welche Daten und Prozessschritte aller Teilnehmer integrieren. Solch monopolistische Lösungen können durch neutrale Plattformen auf Basis von DLT zum Zwecke des Managements organisationsübergreifender Geschäftsprozesse ersetzt werden.[9] Dies erlaubt eine zeitnahe Verteilung von Informationen und ermöglicht somit eine Verbesserung der organisationsübergreifenden Prozesskoordination. Smart Contracts können Prozessinformationen als Auslöser für den Beginn von Folgeprozessen nutzen, um Wartezeiten zwischen zwei voneinander abhängigen Prozessen zu reduzieren.

Eine digitale Entsprechung kann eine Person oder einen physischen Gegenstand in der digitalen Welt abbilden (auch digitale Identität oder digitaler Zwilling genannt). Dafür werden Eigenschaften und Verhaltensmuster digital repräsentiert, sodass eine digitale Interaktion mit der Person oder dem Objekt möglich wird. Dies kann auch durch den Einsatz von DLT geschehen.[10] Durch die technologischen Charakteristika von DLT können damit eineindeutige, validierte und souveräne Identitäten geschaffen werden, welche Identitätsdiebstahl und Manipulation deutlich erschweren.

Zudem können Blockchain-basierte Token auch andere physische Objekte und Vermögenswerte repräsentieren. Die Token spiegeln in einer digitalen Urkunde den Besitz eines Guts wider. Das Konzept der Abbildungen von Eigenschaften eines physischen Objekts in digitalen Urkunden wird auch Tokenisierung genannt. Diese digitalen Urkunden bieten die Möglichkeit, Vermögenswerte nahezu beliebig zu stückeln und zu handeln. Im Vergleich zur papierbasierten Beurkundung bietet die digitale Urkunde Vorteile hinsichtlich der Fälschungssicherheit und Validierbarkeit.

Der Zahlungsverkehr ist in der Öffentlichkeit das wohl bekannteste Anwendungsmuster für DLT. Durch den Einsatz von DLT können digitale Zahlungsmittel geschaffen werden, welche ohne zentrale Intermediäre wie das Bankensystem funktionieren.[11]

Die grundlegende Eigenschaft der Unveränderbarkeit von Daten in DLT-Systemen verhindert oder dokumentiert zumindest eine nachträgliche Manipulation dort abgelegter Informationen (wie Dokumente oder Verträge). Dies ermöglicht eine fälschungssichere Dokumentation von Daten. Daher entsteht durch die Nutzung eines DLT-Systems eine glaubwürdige und transparente Historie der dort abgelegten Informationen, welche für beispielsweise eine Auditierung genutzt werden kann.[12]

In den letzten Jahren ist die Entwicklung von autonom handelnden Maschinen (bspw. von autonom fahrenden Fahrzeugen) fortgeschritten. Der nächste logische Schritt dieser Entwicklung werden Maschinen sein, welche auch untereinander wirtschaftlich autonom interagieren. DLT ermöglicht als Infrastruktur-Technologie, Vertrauen zwischen Maschinen aufzubauen. Eine Blockchain könnte dabei als Infrastruktur für z.B. die Leistungsverrechnung auf „Pay-per-Use“-Basis zwischen Maschinen fungieren.[13]

Im Zusammenhang mit DLT wird auch regelmäßig das Konzept einer dezentralen autonomen Organisation (DAO) diskutiert. Eine DAO ist eine auf DLT beruhende Organisationsform, in welcher alle zugrunde liegenden Regeln und Geschäftsprozesse in Smart Contracts verbrieft sind. Somit verfügt eine DAO über keine zentrale Entscheidungsinstanz wie bspw. eine Geschäftsführung. Stattdessen erfolgen alle Entscheidungen für die Organisation gemeinschaftlich durch die Anteilseigner.

4.

Zusammenfassende Bewertung

Die öffentliche Debatte über die Potenziale, Chancen und Herausforderungen von DLT im Allgemeinen und Blockchain im Speziellen ist in den letzten fünf Jahren aufgekommen. Die bisher identifizierten Anwendungsmuster beschränken sich nicht rein auf den originären Anwendungsfall von Kryptowährungen,[14] sondern sind wesentlich vielfältiger. Wir sehen in DLT eine neue und vielversprechende Infrastruktur-Technologie in einem noch vergleichsweise frühen Entwicklungsstadium. Gemessen an dem viel beachteten Hype um den Jahreswechsel 2017/2018 befindet sich DLT nun in einer Phase der Entfaltung ihrer Produktivität. Nicht nur privatwirtschaftliche Unternehmen, sondern auch öffentliche Institutionen und Stiftungen beteiligen sich an der Entwicklung und Erforschung der Technologie. Als Infrastruktur-Technologie kann DLT auch in Verbindung mit anderen Schlüsseltechnologien wie z.B. Künstlicher Intelligenz oder Internet der Dinge neue Anwendungsfälle ermöglichen („Machine Economy“).

Die Identifizierung von Anwendungsmustern stellt dabei nach wie vor viele Organisationen vor Herausforderungen,[15] was insbesondere auf fehlende Erfahrungswerte und Standards in der Implementierung der Technologie zurückzuführen ist. Der Mehrwert der Anwendungsmuster ist dabei in den seltensten Fällen rein technologischer Natur, da ein zentrales System meist effizienter als ein dezentrales System arbeitet. Besonderen Mehrwert der Technologie sehen wir oftmals dort, wo aus unterschiedlichsten Gründen kein zentrales System gewünscht ist (bspw. bei der Verhinderung von Monopolen).

Eine zentrale Herausforderung bei der produktiven Umsetzung von Anwendungsfällen sind rechtliche Hürden. Denn Smart Contracts stellen beispielsweise keine Verträge im juristischen Sinne dar, und auch die rechtliche Qualifikation von Token ist noch nicht abschließend geklärt. Auf Ebene der europäischen Union stellt darüber hinaus die Datenschutz-Grundverordnung verschiedene Wiedersprüche auf. So besteht bspw. ein inhärenter Konflikt zwischen der Immutabilität von DLT-Infrastrukturen und dem Recht auf die Löschung von personenbezogenen Daten. Diese Fragestellungen sind Gegenstand verschiedener Initiativen im Bundes- und Europarecht. Wir erwarten an dieser Stelle in den nächsten Jahren große Fortschritte, welche die rechtlichen Unsicherheiten in der Nutzung von DLT als Infrastruktur ausräumen.

Es ist zu erwarten, dass die Distributed Ledger Technology nicht alle Erwartungen erfüllen kann, welche sich insbesondere im Zuge des Hypes 2017/2018 aufgebaut haben. Wir sind trotz dessen überzeugt, dass bestehende technologische und rechtliche Fragestellungen in Zukunft ausgeräumt werden können und sich DLT-Infrastrukturen weiterverbreiten werden.

[1] Nakamoto S (2008) Bitcoin: A Peer-to-Peer Electronic cash system. https://bitcoin.org/bitcoin.pdf. Accessed 15 Jun 2019.

[2] BMF, BMWi (2019) Blockchain-Strategie der Bundesregierung: https://www.bmwi.de/Redaktion/DE/Publikationen/Digitale-Welt/blockchain-strategie.pdf?__blob=publicationFile&v=8, accessed 12 Mar 2020.

[3] Fridgen, G., Guggenberger, N., Hoeren, T., Prinz, W., Urbach, N. et al. (2019) Chancen und Herausforderungen von DLT (Blockchain) in Mobilität und Logistik, Bundesministerium für Verkehr und digitale Infrastruktur.

[4] Fridgen, G., Guggenmos, F., Lockl, J., Rieger, A., Urbach, N. und Wenninger, A. (2019) Entwicklung einer datenschutzkonformen Blockchain-Lösung im deutschen Asylprozess – Pilotierung im Kontext der AnkER-Einrichtung Dresden, Projektgruppe Wirtschaftsinformatik des Fraunhofer-Instituts für Angewandte Informationstechnik FIT.

[5] Schlatt, V., Schweizer, A., Urbach, N., Fridgen, G. (2016) Blockchain: Grundlagen, Anwendungen und Potenziale. Projektgruppe Wirtschaftsinformatik des Fraunhofer-Instituts für Angewandte Informationstechnik FIT.

[6] Fridgen, G., Radszuwill, S., Urbach, N., Utz, L. (2018) Cross-Organizational Workflow Management Using Blockchain Technology – Towards Applicability, Auditability, and Automation. Proceedings of the 51st Annual Hawaii International Conference on System Sciences (HICSS-51), Waikoloa, Big Island, Hawaii.

[7] Fridgen, G., Radszuwill, S., Urbach, N., Utz, L. (2018) Cross-Organizational Workflow Management Using Blockchain Technology – Towards Applicability, Auditability, and Automation. Proceedings of the 51st Annual Hawaii International Conference on System Sciences (HICSS-51), Waikoloa, Big Island, Hawaii.

[8] Danninger, N., Drasch, B., Ehresmann, A., Guggenberger, T., Rieger, A., Urbach, N., Völter, F., Wachter, M. (2020) Das Blockchain-basierte Gültigkeitsregister. Eine Machbarkeitsstudie zur ersten Blockchain-Kooperation in der deutschen Justiz., Projektgruppe Wirtschaftsinformatik des Fraunhofer-Instituts für Angewandte Informationstechnik FIT, Bundesnotarkammer K.d.Ö.R. und Bayerisches Staatsministerium der Justiz. Bayreuth/Berlin/München.

[9] Fridgen, G., Lockl, J., Radszuwill, S., Urbach, N., Rieger, A., Schweizer, A. (2018) A Solution in Search of a Problem: A Method for the Development of Blockchain Use Cases. In: 24th Americas Conference on Information Systems, AMCIS 2018, New Orleans, LA, USA, August 16-18, 2018. Association for Information Systems.

[10] Mühle A., Grüner A., Gayvoronskaya T. et al. (2018) A survey on essential components of a self-sovereign identity. Computer Science Review 30: 80–86.

[11] Nakamoto S (2008) Bitcoin: A Peer-to-Peer Electronic cash system. https://bitcoin.org/bitcoin.pdf. Accessed 15 Jun 2019.

[12] Fridgen, G., Radszuwill, S., Urbach, N., Utz, L. (2018) Cross-Organizational Workflow Management Using Blockchain Technology – Towards Applicability, Auditability, and Automation. Proceedings of the 51st Annual Hawaii International Conference on System Sciences (HICSS-51), Waikoloa, Big Island, Hawaii.

[13] Fridgen, G., Radszuwill, S., Urbach, N., Utz, L. (2018) Cross-Organizational Workflow Management Using Blockchain Technology – Towards Applicability, Auditability, and Automation. Proceedings of the 51st Annual Hawaii International Conference on System Sciences (HICSS-51), Waikoloa, Big Island, Hawaii.

[14] Nakamoto S (2008) Bitcoin: A Peer-to-Peer Electronic cash system. https://bitcoin.org/bitcoin.pdf. Accessed 15 Jun 2019.

[15] Fridgen, G., Lockl, J., Radszuwill, S., Urbach, N., Rieger, A., Schweizer, A. (2018) A Solution in Search of a Problem: A Method for the Development of Blockchain Use Cases. In: 24th Americas Conference on Information Systems, AMCIS 2018, New Orleans, LA, USA, August 16-18, 2018. Association for Information Systems.